توضیحات

آموزش صفر تا صد هک اخلاقی و تست نفوذ با متاسپلویت (Metasploit)

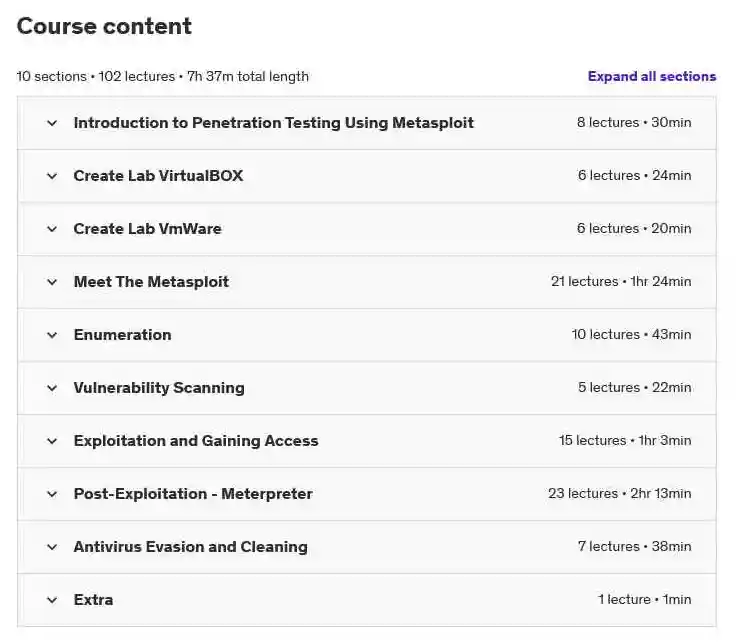

نام دوره : Metasploit Framework: Penetration Testing with Metasploit

پیش نیاز:

- توانایی دانلود و نصب تمامی نرمافزارها و ابزارهای رایگان مورد نیاز برای تمرین

- اخلاق کاری قوی، تمایل به یادگیری و هیجان فراوان درباره پشت پرده دنیای دیجیتال

- فقط شما، کامپیوترتان و انگیزه شما برای شروع

- تمایل قوی به درک ابزارها و تکنیکهای هکرها

- مرورگرهای مدرن مانند گوگل کروم (آخرین نسخه)، موزیلا فایرفاکس (آخرین نسخه)، مایکروسافت اج (آخرین نسخه)

- هیچ چیز دیگر! فقط شما، کامپیوترتان و انگیزه شما برای شروع امروز

توضیحات

سلام،

به دوره آموزش صفر تا صد هک اخلاقی و تست نفوذ با متاسپلویت (Metasploit) خوش آمدید.

در این دوره، شما هک اخلاقی با بهترین توزیع هک اخلاقی یعنی کالی و ابزار: متاسپلویت را یاد خواهید گرفت.

این دوره یک دوره کامل تست نفوذ با متاسپلویت است.

در این دوره، شما توانمندیهای متاسپلویت فریمورک را در حین انجام یک تست نفوذ یاد خواهید گرفت.

چه بخواهید اولین شغل خود را در امنیت فناوری اطلاعات بدست آورید، چه بخواهید یک هکر کلاه سفید شوید، یا بخواهید امنیت شبکه خانگی خود را بررسی کنید، Udemy دورههای هک اخلاقی عملی و قابل دسترس را ارائه میدهد تا به شما کمک کند شبکههای خود را از دست مجرمان سایبری ایمن نگه دارید.

مهارتهای تست نفوذ شما را به یک تکنسین IT بازارپسند تبدیل میکند.

درک چگونگی بهرهبرداری از سرورها، شبکهها و برنامهها به این معنی است که شما همچنین قادر خواهید بود از بهرهبرداریهای مخرب بهتر جلوگیری کنید.

از هک وبسایتها و شبکهها تا تست نفوذ در پایتون و متاسپلویت، Udemy یک دوره برای شما دارد.

هک اخلاقی چیست و برای چه استفاده میشود؟

هک اخلاقی شامل هکری است که با یک سازمان یا فرد توافق میکند و اجازه هک سیستم یا شبکه را برای افشای آسیبپذیریهای بالقوه میدهد.

هکر اخلاقی همچنین به عنوان هکر کلاه سفید شناخته میشود.

بسیاری به هکرهای اخلاقی وابسته هستند تا ضعفهای شبکهها، نقطههای پایانی، دستگاهها یا برنامههای خود را شناسایی کنند.

هکر مشتری خود را در مورد زمان حمله به سیستم و محدوده حمله مطلع میکند.

هکر اخلاقی در محدوده توافق خود با مشتری عمل میکند و نمیتواند ضعفها را کشف کرده و سپس برای رفع آنها درخواست پرداخت کند.

این کاری است که هکرهای کلاه خاکستری انجام میدهند. هکرهای اخلاقی همچنین با هکرهای کلاه سیاه که بدون اجازه به دیگران آسیب میزنند یا به نفع خود بهرهبرداری میکنند متفاوت هستند.

آیا هک اخلاقی یک حرفه خوب است؟

آیا هک اخلاقی یک حرفه خوب است؟

بله، هک اخلاقی یک حرفه خوب است زیرا یکی از بهترین راهها برای تست شبکه است.

یک هکر اخلاقی سعی میکند با تست تکنیکهای مختلف هک، آسیبپذیریهای شبکه را پیدا کند.

در بسیاری از موارد، یک شبکه غیرقابل نفوذ به نظر میرسد تنها به این دلیل که سالها تحت حمله قرار نگرفته است.

با این حال، این ممکن است به این دلیل باشد که هکرهای کلاه سیاه از روشهای نادرست استفاده میکنند.

یک هکر اخلاقی میتواند نشان دهد که چگونه یک شرکت ممکن است در برابر حملهای که هیچ کس تا به حال امتحان نکرده است آسیبپذیر باشد.

هنگامی که آنها موفق به نفوذ به سیستم میشوند، سازمان میتواند دفاعهایی را برای محافظت در برابر این نوع نفوذ راهاندازی کند.

این فرصت منحصر به فرد امنیتی مهارتهای یک هکر اخلاقی را برای سازمانهایی که میخواهند سیستمهای خود را در برابر مجرمان سایبری خوب دفاع کنند جذاب میکند.

چه مهارتهایی هکرهای اخلاقی نیاز دارند؟

علاوه بر مهارتهای اولیه کامپیوتر و استفاده از خط فرمان، هکرهای اخلاقی باید مهارتهای فنی مرتبط با برنامهنویسی، سیستمهای مدیریت پایگاه داده (DBMS)، استفاده از سیستمعامل لینوکس (OS)، رمزنگاری، ایجاد و مدیریت برنامههای وب و شبکههای کامپیوتری مانند DHCP، NAT و Subnetting را توسعه دهند.

تبدیل شدن به یک هکر اخلاقی شامل یادگیری حداقل یک زبان برنامهنویسی و داشتن دانش عملی از زبانهای رایج دیگر مانند پایتون، SQL، C++ و C است.

هکرهای اخلاقی باید مهارتهای حل مسئله قوی و توانایی فکر کردن به صورت انتقادی برای ارائه و آزمایش راهحلهای جدید برای ایمن کردن سیستمها را داشته باشند.

هکرهای اخلاقی باید همچنین در استفاده از مهندسی معکوس برای کشف مشخصات و بررسی آسیبپذیریهای سیستم با تحلیل کد آن مهارت داشته باشند.

چرا هکرها از لینوکس استفاده میکنند؟

بسیاری از هکرها از سیستمعامل لینوکس استفاده میکنند زیرا لینوکس یک سیستمعامل رایگان و منبع باز است، به این معنی که هر کسی میتواند آن را تغییر دهد.

دسترسی و سفارشی کردن تمام قسمتهای لینوکس آسان است، که به هکر کنترل بیشتری در دستکاری سیستمعامل میدهد.

لینوکس همچنین دارای یک رابط خط فرمان خوب ادغام شده است که به کاربران کنترل دقیقتری نسبت به بسیاری از سیستمهای دیگر میدهد.

در حالی که لینوکس به عنوان ایمنتر از بسیاری از سیستمهای دیگر در نظر گرفته میشود، برخی از هکرها میتوانند توزیعهای امنیتی لینوکس موجود را تغییر داده و از آنها به عنوان نرمافزار هک استفاده کنند.

اکثر هکرهای اخلاقی لینوکس را ترجیح میدهند زیرا ایمنتر از سایر سیستمعاملها در نظر گرفته میشود و به طور کلی نیاز به استفاده از نرمافزار ضد ویروس شخص ثالث ندارد.

هکرهای اخلاقی باید در لینوکس مهارت داشته باشند تا بتوانند نقاط ضعف را شناسایی کنند و با هکرهای مخرب مبارزه کنند، زیرا این یکی از محبوبترین سیستمها برای سرورهای وب است.

آیا هک اخلاقی قانونی است؟

بله، هک اخلاقی قانونی است زیرا هکر دارای مجوز کامل و صریح برای تست آسیبپذیریهای سیستم است.

هکر اخلاقی در محدودیتهای مشخص شده توسط شخص یا سازمانی که برای آن کار میکند عمل میکند و این توافق باعث میشود که این فعالیت قانونی باشد.

یک هکر اخلاقی مانند کسی است که کنترل کیفیت را برای یک تولید کننده خودرو انجام میدهد.

آنها ممکن است مجبور شوند قسمتهای خاصی از خودرو مانند شیشه جلو، سیستم تعلیق، جعبه دنده یا موتور را بشکنند تا ببینند کجا ضعیف هستند یا چگونه میتوان آنها را بهبود بخشید.

با هک اخلاقی، هکر سعی دارد سیستم را “بشکند” تا بفهمد چگونه میتوان آن را کمتر در معرض حملات سایبری قرار داد.

با این حال، اگر یک هکر اخلاقی به یک قسمت از شبکه یا کامپیوتر حمله کند بدون اینکه مجوز صریح از مالک آن داشته باشد، ممکن است به عنوان هکر کلاه خاکستری در نظر گرفته شود و اصول هک اخلاقی را نقض کند.

آزمون گواهی هکر اخلاقی (CEH) چیست؟

آزمون گواهی هکر اخلاقی (CEH) دانش ممیزان، افسران امنیتی، مدیران سایت، حرفهایهای امنیتی و هر کس دیگری را که میخواهد مطمئن شود که شبکهای در برابر مجرمان سایبری امن است، پشتیبانی و آزمایش میکند.

با داشتن گواهی CEH، شما میتوانید حداقل استانداردهای لازم برای ارائه اطلاعاتی که حرفهایهای امنیتی برای درگیر شدن در هک اخلاقی نیاز دارند را طراحی و مدیریت کنید.

همچنین میتوانید به عموم اعلام کنید که آیا کسی که گواهی CEH خود را کسب کرده است، حداقل استانداردها را برآورده کرده است یا نه.

شما همچنین توانایی دارید تا مفید بودن و ماهیت خودتنظیم هک اخلاقی را تقویت کنید.

آزمون CEH به سختافزار یا نرمافزار امنیتی خاصی مانند Fortinet، Avira، Kaspersky، Cisco و دیگران اشاره نمیکند، و این باعث میشود که این برنامه بیطرف از فروشنده باشد.

آزمون مدیر اطلاعات امنیتی گواهی شده (CISM) چیست؟

قبولی در آزمون مدیر اطلاعات امنیتی گواهی شده (CISM) نشاندهنده این است که فرد دارای تخصص در مدیریت امنیت اطلاعات، توسعه و مدیریت برنامههای امنیتی و همچنین مدیریت وقایع و ریسکها است.

برای اینکه کسی به عنوان “گواهی شده” در نظر گرفته شود، باید در پنج سال گذشته آزمون را گذرانده باشد و به صورت تماموقت در یک حرفه مرتبط مانند امنیت اطلاعات و مدیریت فناوری اطلاعات کار کند.

آزمون دانش فرد را در مورد ریسکهای مختلف سیستمها، چگونگی توسعه برنامهها برای ارزیابی و کاهش این ریسکها و چگونگی اطمینان از اینکه سیستمهای اطلاعاتی سازمان با سیاستهای داخلی و مقررات مطابقت دارند، آزمایش میکند.

آزمون همچنین ارزیابی میکند که چگونه فرد میتواند از ابزارها برای کمک به سازمان در بازیابی از یک حمله موفق استفاده کند.

انواع مختلف هکرها چیست؟

انواع مختلف هکرها شامل هکرهای کلاه سفید که هکرهای اخلاقی هستند و مجاز به هک سیستمها هستند، هکرهای کلاه سیاه که مجرمان سایبری هستند و هکرهای کلاه خاکستری که در میانه قرار میگیرند و ممکن است به سیستم شما آسیب نرسانند اما برای منافع شخصی خود هک میکنند.

همچنین هکرهای کلاه قرمز وجود دارند که به طور مستقیم به هکرهای کلاه سیاه حمله میکنند.

برخی از هکرهای جدید را هکرهای کلاه سبز مینامند. این افراد میخواهند به هکرهای کامل و محترم تبدیل شوند.

هکرهای تحت حمایت دولت برای کشورها کار میکنند و هکرهایی که به عنوان فعالان استفاده میکنند برای حمایت یا ترویج یک فلسفه هک میکنند.

گاهی اوقات یک هکر میتواند به عنوان یک افشاگر عمل کند و سازمان خود را هک کند تا اقدامات پنهانی را افشا کند.

همچنین هکرهای اسکریپتکیدی و کلاه آبی وجود دارند. یک اسکریپتکیدی سعی میکند دوستان خود را با راهاندازی اسکریپتها و ابزارهای دانلود شده تحت تأثیر قرار دهد تا وبسایتها و شبکهها را پایین بیاورد. وقتی یک اسکریپتکیدی عصبانی میشود…

تست نفوذ چیست؟

تست نفوذ یا تست نفوذ، فرآیند حمله به شبکه یک سازمان برای پیدا کردن هر گونه آسیبپذیریهای موجود برای پچ کردن آنها است.

هکرهای اخلاقی و متخصصان امنیتی این تستها را انجام میدهند تا نقاط ضعف سیستمهای امنیتی را قبل از اینکه هکرهای با نیت بد آنها را پیدا کنند و از آنها سوءاستفاده کنند، پیدا کنند.

کسی که هیچ دانش قبلی از امنیت سیستم ندارد معمولاً این تستها را انجام میدهد، که پیدا کردن آسیبپذیریهایی که تیم توسعه ممکن است نادیده گرفته باشند را آسانتر میکند.

شما میتوانید تست نفوذ را با استفاده از تکنولوژیهای دستی یا خودکار انجام دهید تا سرورها، برنامههای وب، شبکههای بیسیم، دستگاههای شبکه، دستگاههای موبایل و نقاط دسترسی دیگر را نقض کنید.

انواع مختلف تست نفوذ چیست؟

انواع مختلفی از تست نفوذ وجود دارد.

تست نفوذ داخلی شبکه داخلی یک سازمان را تست میکند.

این تست میتواند تعیین کند که چقدر آسیب میتواند توسط یک کارمند ایجاد شود. یک تست نفوذ خارجی به فناوریهای خارجی یک شرکت مانند وبسایت یا شبکه آنها حمله میکند.

شرکتها از این تستها استفاده میکنند تا تعیین کنند که چگونه یک هکر ناشناس میتواند به سیستم حمله کند.

در یک تست نفوذ مخفی، که به عنوان تست نفوذ دوبل نیز شناخته میشود، تعداد کمی از افراد در شرکت میدانند که یک تست نفوذ در حال انجام است، از جمله هر گونه حرفهای امنیتی.

این نوع تست نه تنها سیستمها بلکه پاسخ یک شرکت به یک حمله فعال را تست میکند.

در یک تست نفوذ جعبه بسته، هکر ممکن است چیزی در مورد سازمان تحت حمله به جز نام آن نداند. در یک تست نفوذ جعبه باز، هکر اطلاعاتی در مورد امنیت شرکت دریافت خواهد کرد تا به آنها در حمله کمک کند.

مراحل مختلف تست نفوذ چیست؟

تستهای نفوذ پنج مرحله مختلف دارند.

مرحله اول اهداف و محدوده تست و روشهای تست را تعریف میکند.

متخصصان امنیتی همچنین اطلاعاتی در مورد سیستم شرکت جمعآوری میکنند تا بهتر هدف را درک کنند.

مرحله دوم یک تست نفوذ اسکن کردن برنامه یا شبکه هدف برای تعیین چگونگی پاسخ آنها به یک حمله است.

شما میتوانید این کار را از طریق تحلیل استاتیک کد برنامه و اسکنهای پویا از برنامهها و شبکههای در حال اجرا انجام دهید.

مرحله سوم مرحله حمله است، زمانی که آسیبپذیریهای ممکن کشف شده در مرحله قبل با روشهای مختلف هک حمله میشوند.

در مرحله چهارم یک تست نفوذ، تست کننده سعی میکند به سیستم دسترسی پیدا کند تا هر گونه داده حساس را سرقت کند یا سیستمها را خراب کند.

مرحله پنجم و نهایی یک تست نفوذ مرحله گزارشدهی است، زمانی که تست کنندگان نتایج تست را جمعآوری میکنند.

در آموزش صفر تا صد هک اخلاقی و تست نفوذ با متاسپلویت (Metasploit) هیچ دانش قبلی مورد نیاز نیست!

شما نیازی به داشتن دانش قبلی ندارید. این دوره شما را از سطح مبتدی به سطح پیشرفتهتر با مثالهای عملی میبرد.

یادگیری فریمورک هک معروف متاسپلویت

ما از اصول اولیه شروع خواهیم کرد. ابتدا یاد میگیرید که چگونه یک آزمایشگاه راهاندازی کنید. سپس یاد میگیرید

- -چگونه آسیبپذیریها را اسکن کنید

- -دسترسی کامل به سیستمهای کامپیوتری بدست آورید

- -نقاط ضعف و آسیبپذیریها را کشف کنید و در پایان دوره به یک حرفهای متاسپلویت تبدیل شوید.

ما تنها با فریمورک متاسپلویت تست نفوذ را انجام خواهیم داد و با انجام این کار، میخواهیم به شما نشان دهیم که چگونه از فریمورک استفاده کنید و تا جایی که میتوانم ماژولها را پوشش دهیم.

در اینجا لیستی از آنچه که در پایان دوره آموزش صفر تا صد هک اخلاقی و تست نفوذ با متاسپلویت (Metasploit) یاد خواهید گرفت وجود دارد:

- تست نفوذ با متاسپلویت

- چرا فریمورک متاسپلویت؟ معروف به: MSF

- فایل سیستم و کتابخانههای متاسپلویت

- شمارش

- اسکن آسیبپذیری

- بهرهبرداری و دسترسی

- پس از بهرهبرداری-مترپرتر

- اجتناب از آنتیویروس و پاکسازی

دوره آموزش صفر تا صد هک اخلاقی و تست نفوذ با متاسپلویت (Metasploit) برای چه کسانی است:

- هر کسی که میخواهد متاسپلویت فوق ستاره شود

- هر کسی که میخواهد متاسپلویت را یاد بگیرد

- هر کسی که میخواهد تست نفوذ با متاسپلویت را یاد بگیرد

- هر کسی که میخواهد ابزارها را برای بهرهبرداری از آسیبپذیریها یاد بگیرد

- هر کسی که میخواهد متاسپلویت را به عنوان ابزار بهرهبرداری و پس از بهرهبرداری یاد بگیرد

- هر کسی که میخواهد روش “عبور از هش” را برای به خطر انداختن یک سیستم ویندوزی بدون آسیبپذیری یاد بگیرد

- هر کسی که میخواهد یاد بگیرد چگونه هشهای رمز عبور را بشکند

- افرادی که مایل به ایجاد یک حرفه در امنیت سایبری هستند

- هر کسی که در حال حاضر در امنیت سایبری است اما نیاز به به روز و تازه شدن خوب دارد

- هر کسی که مبتدی است اما میخواهد به یک متخصص تبدیل شود

یودمی ایران –

دوره درخواستی خود را از راه های ارتباطی درخواست کنید